Android端末95%に致命的な脆弱性、MMS着信でハッキング(乗っ取り)可能に―Stagefright攻撃

この記事にはアフィリエイト広告・広告が含まれています。

Android端末の電話番号さえわかればハッキング(乗っ取り) できる致命的な脆弱性が報告されています。―対象となる端末は約9.5億台。

悪意ある動画MMSを着信または閲覧した時点で乗っ取りが始まり、内部ストレージやカメラ撮影、マイクによる盗聴が可能な状態となるようです。

Android端末95%に致命的な脆弱性

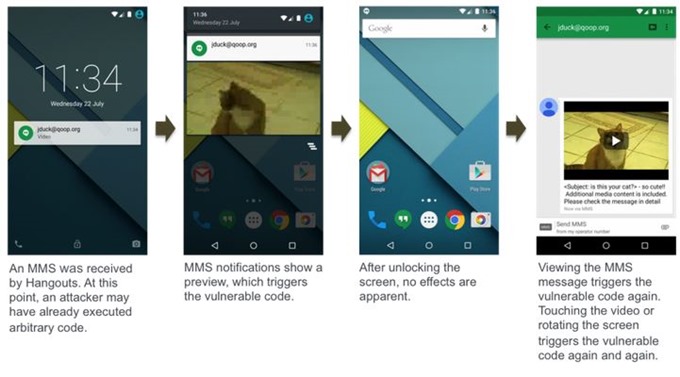

forbesはセキュリティ会社Zimperium Zlabs(Joshua Drake氏ら)が4月に発表したレポートとして、今回の脆弱性は”Stagefright”というメディア再生に利用するツールが原因であると伝えています。それによると悪意あるビデオメッセージをMMSで着信または閲覧した時点でハッキング処理が開始されてしまうようです。

特にMMSをGoogleの”ハングアウト”で受信している場合は着信した時点でコードが実行、即座に着信履歴の削除と着信音のミュートが行われることでユーザーはMMSが届いたことも気付かないまま乗っ取られる可能性があるとのこと。

攻撃範囲はAndroid 2.2~最新5.1まで

同バグはAndroid ver2.2 Froyo から抱えていて、最新Android 5.0 Lollipopまで攻撃できることが確認されています。特にAndroid 4.1 (Jelly Bean)以前のバージョンで高い脆弱性が確認されている模様。

カメラ・マイク、そしてストレージも操作可能

ハッキングされた端末はカメラやマイク、そして写真・ビデオ・メール・連絡先など全てを記録するストレージまで完全に操作できる状態になってしまうとのこと。

Googleは修正パッチをリリース済み

Googleは同社のレポートを確認後、7つのセキュリティホールに対して修正パッチをリリースしています。

しかし、日本も含め通信キャリアはNexusシリーズのように修正パッチを含む早期アップデートを提供していていないため2015年4月以降にアップデートが配布されていないければセキュリティホールが放置された状態の可能性が考えられます。

カメラで勝手に撮影して、通話内容も録音してストレージへ保存、そしてメール内容、連絡先などを含めたストレージを(SDカードも含め)全て閲覧されてしまうという今回の脆弱性、早めにアップデート状況の確認を行う必要がありそうです。

Source:Forbes

気付けばブログ執筆そのものがライフワーク。ども、タブクル管理人です。

かつて夢見た「タブレットやスマホを操り、生産的な活動をする未来」。最近は、その実現を加速させるAIに夢中です。AIは思考力を奪うという意見もありますが「どう使うか、どんな指示を出すか」と、以前より思考力が試される時代の幕開けだと思います。

![通常680円が480円に、本を巡る少年と魔女たちの物語『[Premium] ノベルズローグ - ローグライトRPG』などAndroidアプリ値下げセール 2025/12/15](https://tabkul.com/wp-content/uploads/wordpress-popular-posts/300354-featured-80x80.jpg)