MS、IE脆弱性の回避策まとめを公開―Windows Vista/7/8/8.1/Server向け

公開日:

:

最終更新日:2014/05/02

Windows アプリ IE, Security, セキュリティ

この記事にはアフィリエイト広告・広告が含まれています。

マイクロソフトの日本セキュリティチームは4月30日、セキュリティ アドバイザリ 2963983「Internet Explorer の脆弱性により、リモートでコードが実行される」で説明している脆弱性について、ユーザー別に推奨する回避策を公開しました。

MS、IE脆弱性の回避策まとめを公開

マイクロソフトの日本セキュリティチームが公開した「Internet Explorer の脆弱性により、リモートでコードが実行される」脆弱性を回避する対策を行うには、手持ちのWindowsデバイスが「32bit」「64bit」かを知る必要があるとのこと。

事前にWindowsのバージョンを「Windows のバージョンを確認する方法」で確認し、32bitか64bitかを「自分のパソコンが 32 ビット版か 64 ビット版かを確認したい」ページにて知っておく必要があります。

Windows Vista ユーザー向けIE脆弱性の回避策

VML の無効化を実施するとのこと。

32 ビット版Windows 7以降のユーザー向けIE脆弱性の回避策

VML の無効化を実施するとのこと。

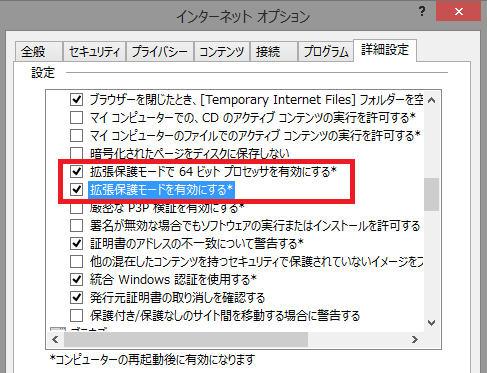

64 ビット版Windows 7以降のユーザー向けIE脆弱性の回避策

Internet Explorer 10 以上であれば拡張保護モードを有効にする。

Internet Explorer 8 または Internet Explorer 9 ユーザーは、VML の無効化を実施する。

64 ビット版Windows 8/8.1 ユーザー向けIE脆弱性の回避策

メトロアプリ版Internet Explorer 10 および Internet Explorer 11 利用する場合、「拡張保護モード同等の機能により、攻撃が回避されることを確認しています。」とのこと。

デスクトップ版Internet Explorer 10/11 ユーザーは拡張保護モードを有効にする。

下記リンク先では企業向け(Windows Vista / Windows Server 2003 / Windows Server 2008など)の回避策が掲載されています。

Source:TechNet Blogs

前回の話:IE脆弱性の対策ソフト「IE_Remove_VGX_DLL」 Ver0.1が公開

(追記:2014年5月2日)

Windows XPも含めたIE脆弱性に関するセキュリティ更新プログラムが提供開始されました。

気付けばブログ執筆そのものがライフワーク。ども、タブクル管理人です。

かつて夢見た「タブレットやスマホを操り、生産的な活動をする未来」。最近は、その実現を加速させるAIに夢中です。AIは思考力を奪うという意見もありますが「どう使うか、どんな指示を出すか」と、以前より思考力が試される時代の幕開けだと思います。